هل يمكن أن نتخيل شركة سيارات تطرح سيارة جديدة في الأسواق دون ميزات حماية مدمجة؟ هذا مستبعد، أليس كذلك؟ ولكن…

تمتلك ميريديث بروسارد (Meredith Broussard) مؤهلات فريدة تمكّنها من تحليل ظاهرة الانتشار الواسع للذكاء الاصطناعي. بروسارد هي عالمة بيانات وأستاذة…

نستخدم الأجهزة المتصلة بشبكة الإنترنت بشكل متزايد في أيامنا هذه؛ ففي كل يوم، نفتح تطبيقات التواصل الاجتماعي على هواتفنا ونستخدم…

في السطور التالية كل ما تحتاج لمعرفته حول عمل الشبكات الخاصة الافتراضية Virtual Private Networks، وما الذي يميزها ويجعلها آمنة…

تُصنف بيانات أي مؤسسة إلى 3 أنواع، النوع الأول، هو بيانات العمل المهمة لتسيير الأعمال، وضمان تحقيق الأهداف والنمو. والنوع…

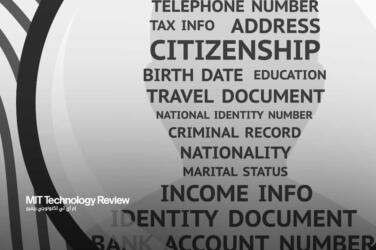

هل تنقر على "نعم" ببساطة كلما طلبت شركة ما الحصول على بياناتك؟ إذا كنت كذلك، فأنت لست لوحدك. فلا يمكن…

المحتوى محمي