تستخدم خوارزميات التشفير مفاتيح سرية لتشفير وفك تشفير البيانات الحساسة، علماً أن الوضع الأمثل في هذا السياق هو أن تحافظ…

بدلاً من قضاء اليوم بأكمله في كتابة وصياغة محاضرته، استعان خبير الذكاء الاصطناعي توبايس زوينجمان الذي يقدم دورات عبر الإنترنت…

تستخدم في المدن الذكية مجموعة واسعة من الأجهزة لجمع المعلومات والبيانات، حيث تُستخدم بشكل أساسي أجهزة إنترنت الأشياء المدعومة بتكنولوجيا…

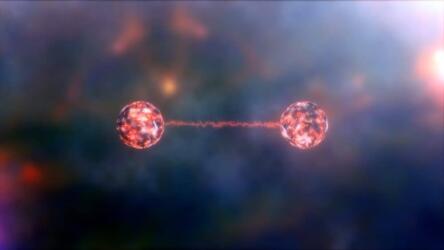

التشابك الكمومي (Quantum entanglement) الذي يُطلق عليه أيضاً اسم الارتباط الكمومي، هو ظاهرة فيزيائية غريبة وغير مفهومة جيداً حتى الآن.…

الحوسبة الكمومية هي نوع جديد من الحوسبة تقوم على فكرة معالجة وتخزين ونقل البيانات بالاعتماد على مبادئ فيزياء الكم. تختلف…

قامت شركة ميتا (Meta) ببناء ذكاء اصطناعي يستطيع التغلب على البشر في نسخة على الإنترنت من لعبة ديبلوماسي (Diplomacy)، وهي…

المحتوى محمي