الهجوم السيبراني باستخدام برمجيات الفدية بعد أسابيع قليلة فقط من هجوم نفذه قراصنة على خط أنابيب نفط أميركي رئيسي، أصاب…

فكرة الدخل الأساسي العام منذ عدة سنوات، وعندما سمعت إليزابيث سوفتكي لأول مرة بفكرة الدخل الأساسي العام، شعرت إزائها ببعض…

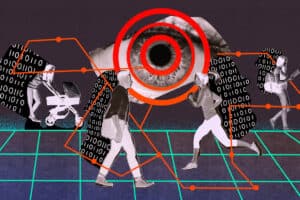

حقوق البيانات الجماعية يقوم كل شخص يتعامل مع العالم الشبكي بإطلاق أنهار كاملة من البيانات. ونقوم بهذا بعدة أساليب معروفة…

يقوم قراصنة معلومات يتكلمون الصينية بانتحال شخصيات عاملين في الأمم المتحدة في هجمات متواصلة ضد الأويجور، وذلك وفقاً لشركات الأمن…

لا شيء يمكن أن يمس العقلية الأميركية بشكل أعمق من أزمة وقود، ولعل أبرز مثال على ذلك هو الأزمة التي…

في 10 مايو الجاري، أرسلت 40 جماعة توعية خطاباً مفتوحاً إلى شركة أمازون تطالب فيه بفرض حظر دائم على استخدام…

المحتوى محمي