من يدفع تكاليف البرمجيات مفتوحة المصدر التي تشغل شبكة الإنترنت؟

حالياً، يعمل فولكان يازيسي لمدة 22 ساعة يومياً بالمجان. وهو عضو في مشروع لوغ-4-جي، وهو أداة مفتوحة المصدر ومستخدمة على…

حالياً، يعمل فولكان يازيسي لمدة 22 ساعة يومياً بالمجان. وهو عضو في مشروع لوغ-4-جي، وهو أداة مفتوحة المصدر ومستخدمة على…

بدأ مسؤولو الحكومة الأميركية، في خضم المعارك التي يخوضونها لمواجهة الأخطار الحالية والمباشرة لقراصنة المعلومات، بالاستعداد لمواجهة خطر آخر على…

كانت إحدى آخر الرسائل التي أرسلتها فايفا بيزان على فيسبوك مسنجر يوم الاثنين الماضي بعد الظهر، بتوقيت وسط أوروبا، غير…

تمثل الثغرة المُباغِتة، وهي طريقة لإطلاق هجوم سيبراني عبر نقطة ضعف لم تكن معروفة من قبل، وتسمى أيضاً ثغرة اليوم…

عندما أعلنت أبل عن تكنولوجيا جديدة تقوم بمراقبة خدمة آي كلاود في الولايات المتحدة بحثاً عن مواد معروفة حول استغلال…

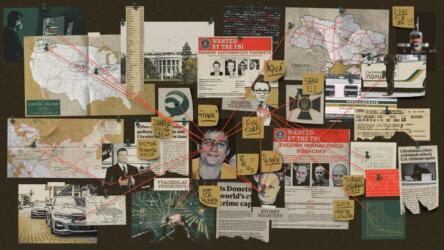

استقل رجال الشرطة الأميركيون القطار الأقل سرعة وتكلفة من كييف إلى دونيتسك. وبعد عدة رحلات متكررة بين أوكرانيا والولايات المتحدة،…

أطلقت أبل عدة إعلانات شهيرة ومميزة خلال تاريخها الذي يمتد على مدى 45 عاماً، بدءاً من إعلان أجهزة ماك الشهير…

الهجوم السيبراني باستخدام برمجيات الفدية بعد أسابيع قليلة فقط من هجوم نفذه قراصنة على خط أنابيب نفط أميركي رئيسي، أصاب…

يقوم قراصنة معلومات يتكلمون الصينية بانتحال شخصيات عاملين في الأمم المتحدة في هجمات متواصلة ضد الأويجور، وذلك وفقاً لشركات الأمن…

المحتوى محمي